3 Strategie Fondamentali per la Sicurezza della Rete Aziendale

Oggi, proteggere le informazioni online è fondamentale per qualsiasi azienda. Aspisec, con il suo approccio personalizzato, è in prima linea nel proteggere le infrastrutture IT delle aziende.

In questo articolo, esploreremo tre pilastri fondamentali della sicurezza della rete aziendale: la gestione delle patch, il controllo degli accessi e la segmentazione della rete. Queste pratiche aiutano a difendere la tua infrastruttura contro le minacce online sempre più sofisticate.

1. Gestione delle Patch: la Prima Linea di Difesa

Una gestione efficace delle patch è cruciale per mantenere l'integrità e la sicurezza dei sistemi informatici. Le patch correggono vulnerabilità nei software che, se trascurate, possono diventare porte d'accesso per attacchi malevoli. Aspisec sottolinea l'importanza di un processo di patch management proattivo, che include: l'identificazione e la valutazione delle patch, il testing delle stesse in ambienti di pre-produzione, e l'automazione del processo di patching.

Questo approccio olistico e proattivo alla gestione delle patch è fondamentale per anticipare e mitigare le minacce, garantendo la continuità operativa e la protezione dei dati aziendali.

- Valutazione regolare e tempestiva delle patch rilasciate dai fornitori di software. Mantenere un calendario aggiornato di queste rilasci permette di applicare le patch critiche senza indugi.

- Test delle patch in ambienti di pre-produzione. Prima di un'implementazione su larga scala, è essenziale verificare l'efficacia e la compatibilità delle patch, riducendo così il rischio di interruzioni impreviste.

- Automazione del processo di patching. Utilizzare strumenti avanzati per automatizzare il rilevamento e l'applicazione delle patch consente di ridurre gli errori umani e di accelerare la risposta a potenziali vulnerabilità.

2. Controllo degli Accessi: Chi, Cosa, Quando e Dove

Il controllo degli accessi è vitale per limitare l'esposizione a rischi interni ed esterni. Implementare una politica di accesso basata sui principi del "minimo privilegio" e della "necessità di conoscenza" assicura che le risorse critiche siano accessibili solo a chi ne ha effettivamente bisogno.

Questo approccio mira a ridurre al minimo il potenziale danno che potrebbe derivare da un errore umano o da un attacco malevolo, garantendo che l'accesso alle risorse venga concesso in modo selettivo e controllato. Inoltre, una gestione efficace degli accessi può facilitare il rilevamento e la risposta a incidenti di sicurezza, poiché le attività sospette o non autorizzate possono essere prontamente identificate e investigate.

- Autenticazione multifattore (MFA). Un ulteriore livello di sicurezza che richiede più prove di identità può significativamente ridurre il rischio di accessi non autorizzati.

- Gestione centralizzata delle identità. Una piattaforma unica per monitorare e gestire l'accesso ai vari sistemi garantisce una visione chiara di chi accede a cosa, migliorando la capacità di risposta in caso di attività sospette.

- Registrazione e monitoraggio continuo delle attività. Documentare e analizzare l'accesso ai dati aiuta a identificare rapidamente comportamenti anomali e potenziali compromissioni.

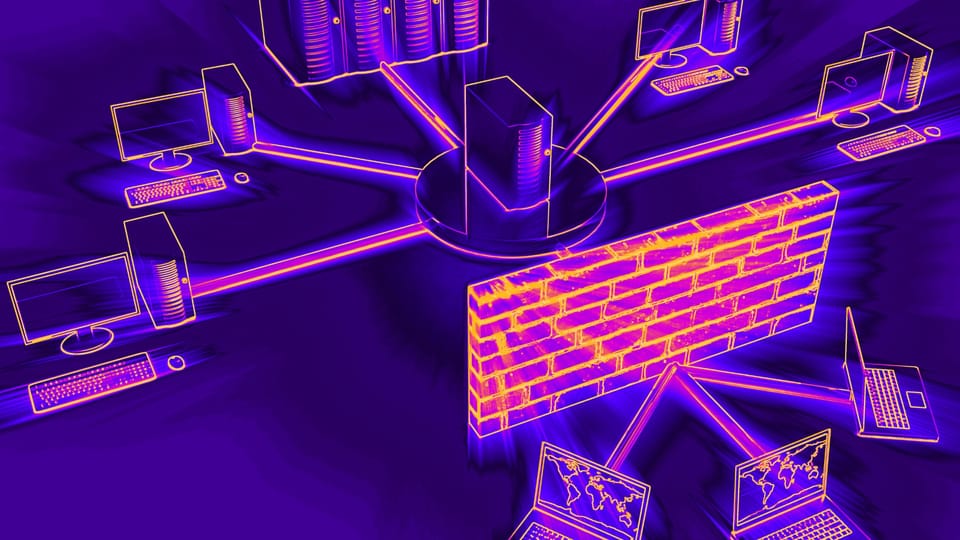

3. Segmentazione della Rete: Isolare per Proteggere

La segmentazione della rete è una strategia di sicurezza avanzata che comporta la divisione di una rete aziendale più grande in più segmenti più piccoli e gestibili, ognuno dei quali può essere controllato e sicurizzato individualmente. Questo approccio di "suddividere per governare" è fondamentale per una serie di motivi. In primo luogo, limita il potenziale danno in caso di intrusione. Un attore minaccioso che guadagna l'accesso a un segmento della rete non avrebbe automaticamente accesso a tutti gli altri segmenti, contenendo così la portata dell'attacco.

In secondo luogo, la segmentazione della rete consente di applicare politiche di sicurezza su misura. Ogni segmento può avere le sue specifiche regole di accesso e protocolli di sicurezza, che possono essere personalizzati in base al livello di sensibilità delle informazioni o delle risorse in quel segmento. Infine, la segmentazione della rete può anche portare a miglioramenti delle prestazioni complessive della rete. Riducendo il traffico di rete a segmenti più piccoli, si riduce il rischio di congestione della rete e si ottimizza l'uso della larghezza di banda, garantendo prestazioni di rete più veloci e affidabili.

- Definizione di zone di sicurezza. Separare le risorse critiche da quelle meno sensibili attraverso firewall e altri dispositivi di sicurezza per controllare il flusso di traffico nella rete.

- Politiche di accesso per segmento. Impostare regole specifiche che regolano chi può vedere e interagire con determinate parti della rete.

- Monitoraggio dedicato per segmento. Ogni segmento dovrebbe avere il proprio sistema di monitoraggio per rilevare rapidamente e rispondere a eventuali tentativi di intrusione.

Adottare le pratiche di gestione delle patch, controllo degli accessi e segmentazione della rete rafforza la sicurezza delle infrastrutture IT e promuove una cultura aziendale di sicurezza. In Aspisec, riconosciamo l'unicità di ogni azienda e ci impegniamo a fornire soluzioni personalizzate.

La sicurezza informatica è un viaggio continuo e, con il partner giusto al tuo fianco, il percorso può diventare decisamente meno arduo.